Repórter

Google

GoogleVinte -cinco anos atrás, os programadores de computadores estavam correndo para reparar o erro do milinium, temendo que o sistema bancário caísse e os aviões saíssem do céu.

Mais para o alívio de todos Seu impacto é muito baixo.

Hoje, alguns temem que haja uma nova ameaça importante para a infraestrutura digital do mundo. Mas, neste momento, não podemos prever quando ela se move da teoria para a realidade, enquanto a disseminação da tecnologia digital ainda é complicada.

Isso ocorre porque a chegada da computação quântica significa que muitos métodos de criptografia que apóiam e protegem nosso mundo exagerado são fáceis de explodir.

A computação quântica é seriamente diferente do computador “clássico” usado hoje. Em vez de processar bits binários em um dos dois estados – um ou zero, ligado ou desligado – usa desinvestimentos quânticos, que podem estar em muitos estados ou super fosfanos.

“A razão pela qual é tão poderosa é porque você está fazendo cálculos possíveis ao mesmo tempo”, diz o professor Nishant Shastri, diretor de pesquisa em ciências da computação da Surrey University. Isso significa “muito, muito eficiente, muito poderoso, muito poderoso”.

Isso significa que os sistemas quânticos oferecem a possibilidade de resolver grandes problemas além dos computadores clássicos, que são quebrados em áreas como pesquisa médica e ciência de materiais ou problemas matemáticos particularmente complexos.

Alguns dos mesmos problemas matemáticos que suportam diretrizes de criptografia para garantir confiança, confidencialidade e privacidade nas redes de computadores atuais.

Os computadores de hoje levarão milhares de anos para distorcer os padrões atuais de criptografia, como o RSA. Um computador quântico poderoso adequado, teoricamente, pode fazer o trabalho em minutos.

Tem impactos em todos, desde subsídios eletrônicos e comércio eletrônico até comunicações via satélite. “Nada pode ser um jogo razoável que pode ser protegido por pessoas que podem acessar os computadores relacionados à quantum”, diz o diretor de segurança da informação de John France do ICC2 da organização de segurança cibernética sem fins lucrativos.

Os computadores quânticos, capazes de quebrar a criptografia assimétrica, são considerados muitos anos de distância.

Mas o progresso é feito.

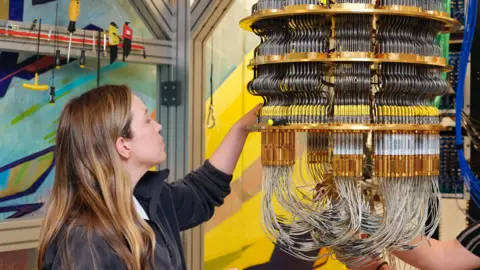

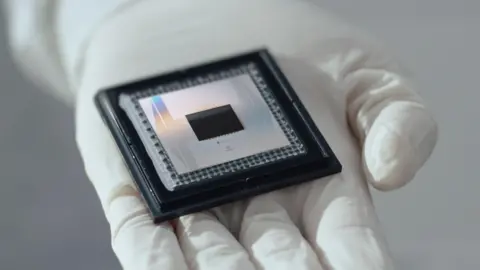

Em dezembro, Google reivindicou seu novo chip quântico “Melhorias” e “levando a grandes e eficazes quantidades de sistema quântico”.

Algumas estimativas dizem que um dispositivo quântico, capaz de quebrar a criptografia atual, requer 10.000 Quitz, enquanto outros precisam de milhões. As organizações de hoje têm algumas centenas.

Mas empresas e governos estão enfrentando um problema no momento, pois os atacantes podem colher as informações criptografadas e cobri -las quando o acesso a dispositivos poderosos apropriados.

Google

GoogleO vice -presidente de melhoria de software de software, Greg Wetmore, disse: “Se esses dispositivos podem sair na próxima década, os líderes técnicos devem perguntar:” Que dados estão em sua empresa para esse período? “

Pense no equilíbrio preciso de ervas e especiarias em uma fórmula “secreta” ou receita de fast food para uma empresa de refrigerantes – informações de segurança nacional, dados pessoais, programas estratégicos e propriedade intelectual e segredos.

O Sr. France acrescentou que, se a computação quântica for difundida, a ameaça à proteção de nossas transações bancárias diárias mudará imediatamente, por exemplo, para quebrar.

A boa notícia é que os pesquisadores e o setor de tecnologia estão trabalhando em soluções para o problema. Em agosto, a Agência Nacional de Padrões e Tecnologia dos Estados Unidos divulgou três padrões de criptografia quântica pós.

A empresa disse que “de mensagens de e-mail secretas à economia moderna, transações de comércio eletrônico, protegerá uma ampla gama de informações eletrônicas”. Isso promove os administradores de sistemas de computador rapidamente para alterar novos padrões e 18 métodos são avaliados como graus de backup.

Getty Pictures

Getty PicturesO problema é que este é um ótimo processo de atualização que toca nossa infraestrutura técnica.

“Se você pensa no número de coisas que são assimétricas, são bilhões de coisas. Enfrentamos um grande problema de mudança”, diz o Sr. France.

Alguma infraestrutura digital pode ser relativamente fácil de melhorar. O Sr. France diz que seu navegador, por exemplo, receberá uma atualização do vendedor. “O desafio vem em dispositivos realmente únicos e internet das coisas (IoT)”, continua ele.

Isso pode ser difícil de monitorar, geograficamente inacessível. Alguns equipamentos – dispositivos herdados em infraestrutura nacional importantes, como sistemas de água, por exemplo – não são suficientes para lidar com novos padrões de criptografia.

O Sr. Wetmore conseguiu as mudanças de criptografia no passado, mas “é uma pausa aguda, muito intensifica essa ameaça”.

Portanto, ajuda os clientes a criar “agilidade criptográfica” usando a automação para identificar e gerenciar seus ativos criptográficos agora. “Este é o segredo para transformar essa mudança regularmente. Não é confuso”.

O desafio está esticado no espaço. Segundo o professor Chastri, muitos satélites – como a Starling Network – devem ser relativamente diretos para melhorar, mesmo que seja temporariamente retirado offline.

“Você recebeu 10 a 20 satélites acima da sua cabeça com satélites, especialmente Leo (baixa órbita da terra)”, diz o professor Chastri. “Se sim, se alguém não pode atendê -lo, o que é? Existem nove pessoas que podem atendê -lo. ”

O mais desafiador é os satélites “sensoriamento remoto”, que são usados para fins geográficos ou de inteligência. Eles têm muita energia computacional na placa, geralmente incluem algum tipo de bloco de computador seguro. Atualização de hardware é a alteração em todo o dispositivo. No entanto, o professor Chastri diz que agora é graças a botas de satélite frequentes e de baixo custo.

Nos primeiros dias de 2000, o impacto do erro do milênio pode ter sido baixo, porque havia muito trabalho para corrigi -lo antes do prazo conhecido, diz Francewa Tubreshor, co -professor da criptografia da Universidade de Bristol.

Pelo contrário, ele diz ainda que a criptografia atual não pode ser prevista quando é vulnerável.

“Com a criptografia”, diz o Sr. Tupresor, “se alguém quebrar seu computador, você só sabe quando recebe seus dados”.